Kubernetes时代的安全软件供应链 构建可信的云原生应用基石

在云计算与容器化技术蓬勃发展的今天,Kubernetes(简称K8s)已成为编排和管理容器化应用的事实标准。其强大的自动化部署、扩展和管理能力,极大地提升了软件交付的效率与敏捷性。这种以微服务、容器和动态编排为核心的新范式,也为软件供应链带来了前所未有的安全挑战。在Kubernetes主导的时代,构建一个安全、可信的软件供应链,已成为网络与信息安全领域软件开发的关键任务。

软件供应链安全的新挑战

传统的单体应用供应链相对线性,而Kubernetes环境下的软件供应链则变得极其复杂和动态。它涉及多个层次和组件:

- 源代码与依赖:来自内部开发或第三方开源仓库的代码,以及其引入的大量依赖库(如通过包管理器npm、pip、Maven获取)。

- 构建与打包:CI/CD流水线中的构建环境、Dockerfile指令、基础镜像(Base Image)的选择。

- 镜像仓库:存储和分发容器镜像的注册中心(如Docker Hub、Harbor、Amazon ECR)。

- 部署与运行时:Kubernetes的编排配置(如YAML清单文件)、Pod、Service、Ingress等资源对象,以及集群本身的配置。

- 持续更新与维护:滚动更新、配置热加载等动态变更过程。

攻击面贯穿了整个生命周期,任何一个环节的疏忽都可能导致供应链被污染,例如:恶意代码注入开源库、使用含有漏洞的基础镜像、镜像仓库被篡改、不安全的K8s配置暴露服务等。

构建Kubernetes安全软件供应链的核心实践

为应对这些挑战,需要在软件开发生命周期(SDLC)的每个阶段融入安全实践,即“安全左移”与“纵深防御”。

1. 源头治理与依赖安全

SBOM(软件物料清单)管理:为所有组件(包括直接和间接依赖)生成详细的物料清单,清晰掌握资产构成。

依赖扫描与漏洞管理:在CI流水线中集成SCA(软件成分分析)工具(如Snyk、Trivy、DependencyTrack),持续扫描开源依赖中的已知漏洞与许可证风险。

* 代码安全:采用SAST(静态应用安全测试)工具在开发早期检测源代码中的安全缺陷。

2. 安全的镜像构建与管理

最小化基础镜像:优先选用官方维护的、轻量级(如Alpine Linux、Distroless)的基础镜像,减少攻击面。

非特权运行:在Dockerfile中确保容器以非root用户运行。

镜像签名与验证:使用Cosign等工具对构建出的镜像进行数字签名,并在部署时通过策略(如使用Notary、Harbor的签名验证功能)确保只拉取和运行受信签名者发布的镜像。

镜像漏洞扫描:在推送到仓库前及存储在仓库期间,持续对镜像进行漏洞扫描(使用Trivy、Clair、Grype等工具),并阻止含有高危漏洞的镜像部署。

3. 安全的CI/CD流水线

加固构建环境:确保构建节点(如Jenkins Agent、GitHub Runner)的安全,避免构建过程被劫持。

流水线即代码(Pipeline as Code):将CI/CD流程定义为代码并进行版本控制,便于审计和复用安全配置。

* 机密信息管理:使用Kubernetes Secrets、HashiCorp Vault或云服务商提供的机密管理服务来安全地存储和注入凭证、API密钥等敏感信息,避免硬编码。

4. 安全的Kubernetes部署与运行时

配置安全:遵循最小权限原则,使用Pod安全标准(Pod Security Standards, PSS)、安全上下文(Security Context)限制容器的能力。采用OPA(开放策略代理)/Gatekeeper或Kyverno等策略引擎,强制执行安全策略(如禁止特权容器、必须设置资源限制、必须使用来自特定仓库的镜像)。

网络策略:通过NetworkPolicy实施网络分段,控制Pod之间的通信流量,实现零信任网络模型。

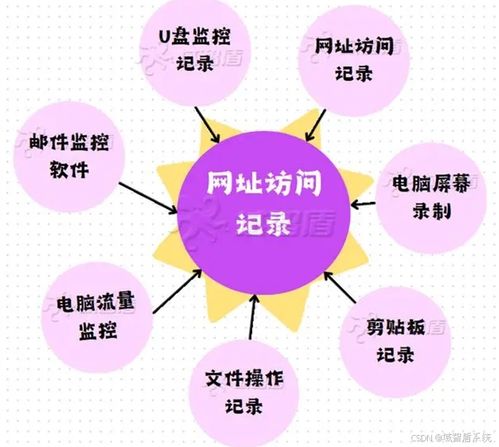

运行时安全:部署运行时安全工具(如Falco、Aqua Security、Sysdig Secure),实时监测容器内的异常行为,如敏感文件访问、异常进程启动、网络连接尝试等。

审计与合规:开启并集中收集Kubernetes API Server的审计日志,用于事件回溯、取证分析和合规性检查。

文化与流程的保障

技术工具之外,文化与流程同样至关重要:

- 责任共担模型:明确开发、运维和安全团队在供应链安全中的共同责任。

- 安全培训:提升全员对云原生安全威胁(如供应链攻击、容器逃逸)的认知。

- 事件响应预案:制定针对供应链攻击(如恶意镜像发布、依赖库投毒)的应急响应流程。

###

在Kubernetes时代,软件供应链已演变为一张高度动态、相互关联的网络。其安全性不再仅仅是应用层面的问题,而是基础设施、流程和文化的综合体现。通过将安全实践无缝集成到从代码提交到生产运行的每一个环节,并利用自动化工具与策略即代码(Policy as Code)等手段,组织方能构建起一个具备韧性、可观察、可验证的安全软件供应链,从而在享受云原生技术红利的筑牢网络与信息安全的防线。这不仅是技术选择,更是企业在数字化竞争中必须建立的战略优势。

如若转载,请注明出处:http://www.eieeedx.com/product/43.html

更新时间:2026-05-20 18:34:57